0x00 前言

Orange在今年的BlackHat演讲中介绍了在Pwn2Own 2021上使用的Microsoft Exchange攻击链,他分享的内容给了我很大的启发。

本文仅在技术研究的角度记录我在研究ProxyShell中的细节,分析利用思路。

0x01 简介

本文将要介绍以下内容:

◼调试环境搭建

◼漏洞分析

◼利用思路

0x02 调试环境搭建

1.禁用Visual Studio中的调试优化

设置环境变量COMPLUS_ZapDisable=1

重启系统

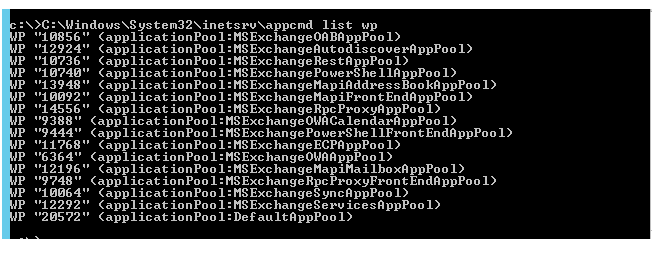

2.查看Exchange中对应的进程

执行命令:

可以获得Exchange的所有进程和对应的pid,如下图

3.使用dnSpy进行调试

打开相关的dll文件并在待调试的位置下断点,选择附加进程开始调试

如果不确定待调试的Exchange进程,可以选择所有w3wp.exe

0x03 漏洞调试

使用dnSpy打开文件C:\Program Files\Microsoft\Exchange Server\V15\FrontEnd\HttpProxy\bin\Microsoft.Exchange.FrontEndHttpProxy.dll

依次定位到Microsoft.Exchange.Clients.Owa.Core

请立即点击咨询我们或拨打咨询热线: 18834196600,我们会详细为你一一解答你心中的疑难。项目经理在线

客服1

客服1  客服2

客服2