◼受影响的平台:Windows

◼对用户的影响:数据加密、数据销毁

◼威胁程度:严重

Wizard Spider于2016年被发现,但近年来它开发的恶意软件变得越来越复杂。初,Wizard Spider以其银行木马TrickBot而闻名,但后来又开发了Ryuk,Conti和BazarLoader。

Wizard Spider开发的恶意软件没有在任何犯罪论坛上公开广告,表明其开发的恶意软件都是定制的。该组织开展了不同类型的活动,其中包括倾向于针对性强、回报率高的勒索软件活动,这些活动被称为“大猎杀”。Wizard Spider会根据其目标价值计算其要求的赎金,而且似乎没有任何行业能够幸免于难。在新冠疫情期间,它与Ryuk和Conti一起袭击了美国数十家医疗机构。来自世界各地的医院也受到了影响。

Diavol简介

6 月初,FortiEDR 阻止了一次勒索软件攻击。在成功阻止攻击后,研究人员能够隔离出两个当时在VirusTotal上没有发现的可疑文件:locker.exe和locker64.dll。在攻击的时间线中,locker.exe 比 locker64.dll 早部署。

虽然研究人员能够将 locker64.dll 识别为 Conti (v3) 勒索软件,但 locker.exe 似乎完全不同。所以,它应该是一个新型勒索软件。

在本文中,研究人员将深入了解 Diavol 的内部运作及其可能是 Wizard Spider 的犯罪集团开发的原因。

Diavol被发现

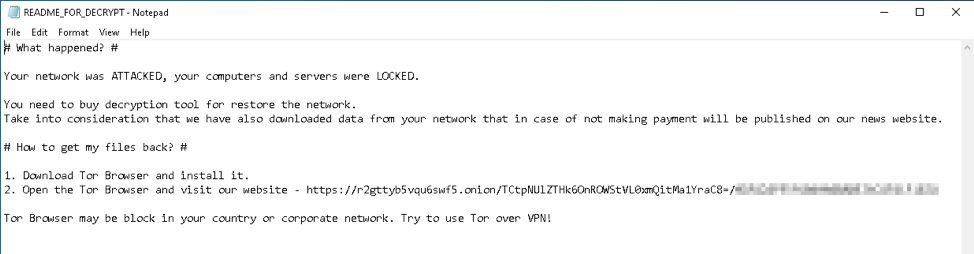

勒索软件会在它访问的每个文件夹中以文本格式发送一封勒索信,如图1所示。

删除的“README_FOR_DECRYPT.txt”赎金提示

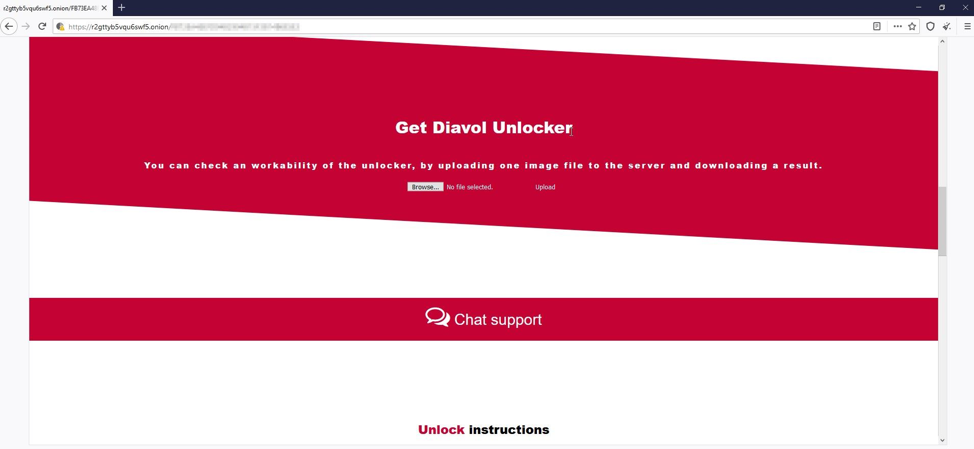

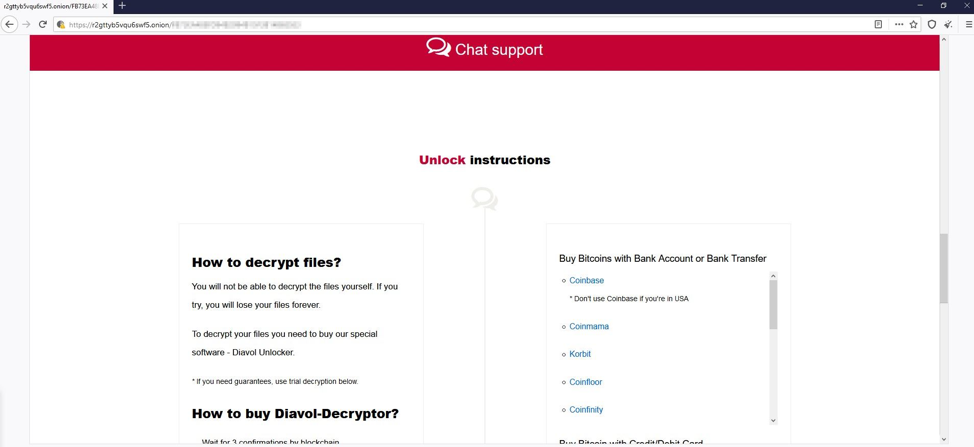

尽管研究人员没有找到能够执行此操作的样本,但根据该说明,可以推断出攻击者已经从受害者的设备上窃取了数据,这要么是虚张声势,要么是未来功能的占位符。通过浏览这个URL,我们看到了一个网站,如图2和图3所示,研究人员从中得出了勒索软件的名称。

使用 Tor 浏览器的 Diavol 网站

作为相当独特的加密过程的一部分,Diavol 使用用户模式异步过程调用 (APC) 进行操作,而不使用对称加密算法。通常,勒索软件开发者的目标是在短的时间内完成加密操作。非对称加密算法不是显而易见的选择,因为它们比对称算法慢得多。

技术分析

locker.exe 是使用 Microsoft Visual C/C Compiler 编译的 32 位可执行文件。文件上的时间戳 2021-04-30 15:58:15 支持这种勒索软件相对较新的假设。

在执行时,Diavol首先检查命令行参数:

◾-p:文件的路径,其中包含要首先扫描文件的路径列表;

◾-log:日志文件的路径;

◾-m: mode:

请立即点击咨询我们或拨打咨询热线: 18834196600,我们会详细为你一一解答你心中的疑难。项目经理在线

客服1

客服1  客服2

客服2